Cyberkriminalität entwickelt sich stetig weiter und stellt für Unternehmen eine zunehmende Bedrohung dar. Besonders Phishing-Angriffe haben sich in den letzten Jahren als eine der erfolgreichsten Methoden etabliert, um an sensible Daten zu gelangen. Diese Phishing Erklärung bietet Ihnen einen umfassenden Einblick in die Funktionsweise dieser Angriffe, zeigt Ihnen konkrete Erkennungsmerkmale auf und vermittelt wirksame Schutzmaßnahmen. Gerade für Unternehmen, die mit sensiblen Kundendaten arbeiten oder Cloud-Speicherlösungen nutzen, ist das Verständnis dieser Bedrohung essentiell. Deshalb ist es wichtig, dass Sie und Ihre Mitarbeiter die verschiedenen Phishing-Methoden kennen und wissen, wie Sie sich dagegen wappnen können.

Grundlegende Phishing Erklärung: Was verbirgt sich hinter dem Begriff?

Der Begriff „Phishing" setzt sich aus den englischen Wörtern „Password" und „Fishing" zusammen und beschreibt damit bereits den Kern der Angriffsmethode. Cyberkriminelle „fischen" nach vertraulichen Informationen wie Passwörtern, Kreditkartendaten oder Zugangsdaten zu Unternehmensressourcen. Dabei geben sie sich als vertrauenswürdige Instanzen aus – beispielsweise als Banken, Behörden oder bekannte Dienstleister.

Die Bundesnetzagentur informiert über Phishing und beschreibt typische Betrugsmethoden ausführlich. Diese Angriffe erfolgen in der Regel über E-Mails, jedoch kommen zunehmend auch andere Kommunikationskanäle zum Einsatz.

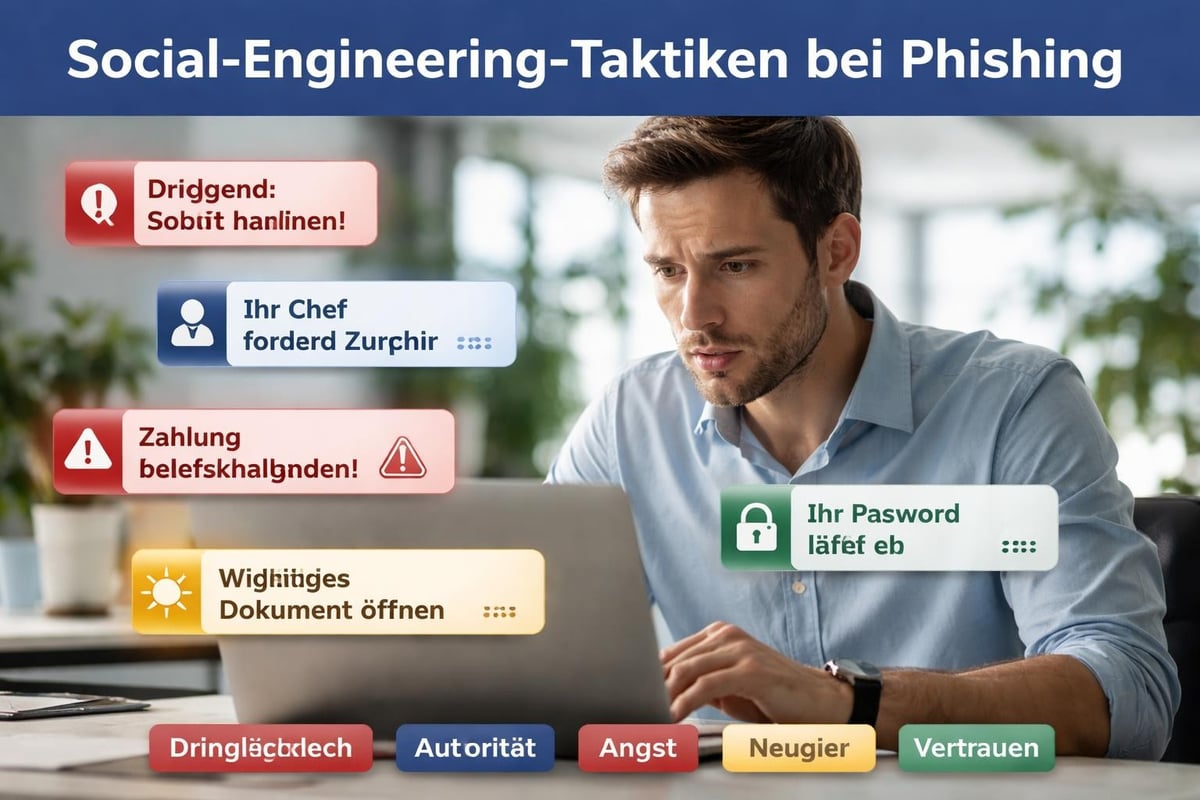

Die Psychologie hinter Phishing-Angriffen

Phishing funktioniert hauptsächlich durch Social Engineering, also die gezielte Manipulation menschlichen Verhaltens. Angreifer nutzen dabei folgende psychologische Trigger:

- Zeitdruck: Nachrichten suggerieren unmittelbaren Handlungsbedarf

- Autorität: Absender geben sich als Vorgesetzte oder offizielle Stellen aus

- Angst: Drohungen mit Konsequenzen bei Nichthandeln

- Neugier: Verlockende Angebote oder vermeintliche Gewinne

- Vertrauen: Nachahmung bekannter Marken und Designs

Somit zielen diese Angriffe weniger auf technische Schwachstellen als vielmehr auf menschliche Verhaltensweisen ab.

Verschiedene Phishing-Methoden im Überblick

Diese Phishing Erklärung wäre unvollständig ohne die Darstellung der verschiedenen Angriffsarten. Cyberkriminelle haben ihre Methoden im Laufe der Jahre diversifiziert und spezialisiert. Daher ist es wichtig, die unterschiedlichen Varianten zu kennen.

E-Mail-Phishing: Die klassische Methode

E-Mail-Phishing bleibt die am weitesten verbreitete Form. Angreifer versenden massenhaft gefälschte E-Mails, die vorgeben, von legitimen Organisationen zu stammen. Diese Nachrichten enthalten typischerweise Links zu gefälschten Websites oder schädliche Anhänge. Die Deutsche Telekom erklärt in ihrem Ratgeber, wie man solche Versuche erkennt.

Spear Phishing: Gezielte Angriffe auf Einzelpersonen

Im Gegensatz zum massenhaften E-Mail-Phishing richtet sich Spear Phishing an spezifische Zielpersonen innerhalb eines Unternehmens. Dabei recherchieren Angreifer vorab Informationen über ihre Opfer und personalisieren ihre Nachrichten entsprechend. Diese gezielte Form des Phishings ist besonders gefährlich, da sie deutlich überzeugender wirkt.

Typische Merkmale von Spear Phishing:

- Persönliche Anrede mit korrektem Namen

- Bezugnahme auf aktuelle Projekte oder Geschäftsvorgänge

- Verwendung unternehmensinterner Begriffe

- Vortäuschung von Kommunikation mit Kollegen oder Vorgesetzten

Außerdem nutzen diese Angriffe häufig Informationen aus sozialen Netzwerken oder öffentlich zugänglichen Unternehmensdaten.

Whaling: Jagd auf Führungskräfte

Whaling ist eine Spezialform des Spear Phishings, die sich gezielt an hochrangige Führungskräfte richtet. Der Name leitet sich vom englischen Wort für „Walfang" ab und verdeutlicht, dass hier nach „großen Fischen" geangelt wird. Diese Angriffe sind besonders aufwendig gestaltet und können erheblichen Schaden anrichten.

Weitere Phishing-Varianten

| Methode | Kommunikationskanal | Besonderheit |

|---|---|---|

| Smishing | SMS/Textnachrichten | Phishing via SMS mit verkürzten Links |

| Vishing | Telefonanrufe | Sprachbasiertes Phishing durch gefälschte Hotlines |

| Clone Phishing | Nachbildung legitimer E-Mails mit manipulierten Links | |

| Evil Twin | WLAN | Gefälschte Netzwerke zum Abfangen von Daten |

Dennoch bleibt E-Mail-Phishing die häufigste Angriffsmethode, da es kostengünstig und mit geringem Aufwand skalierbar ist.

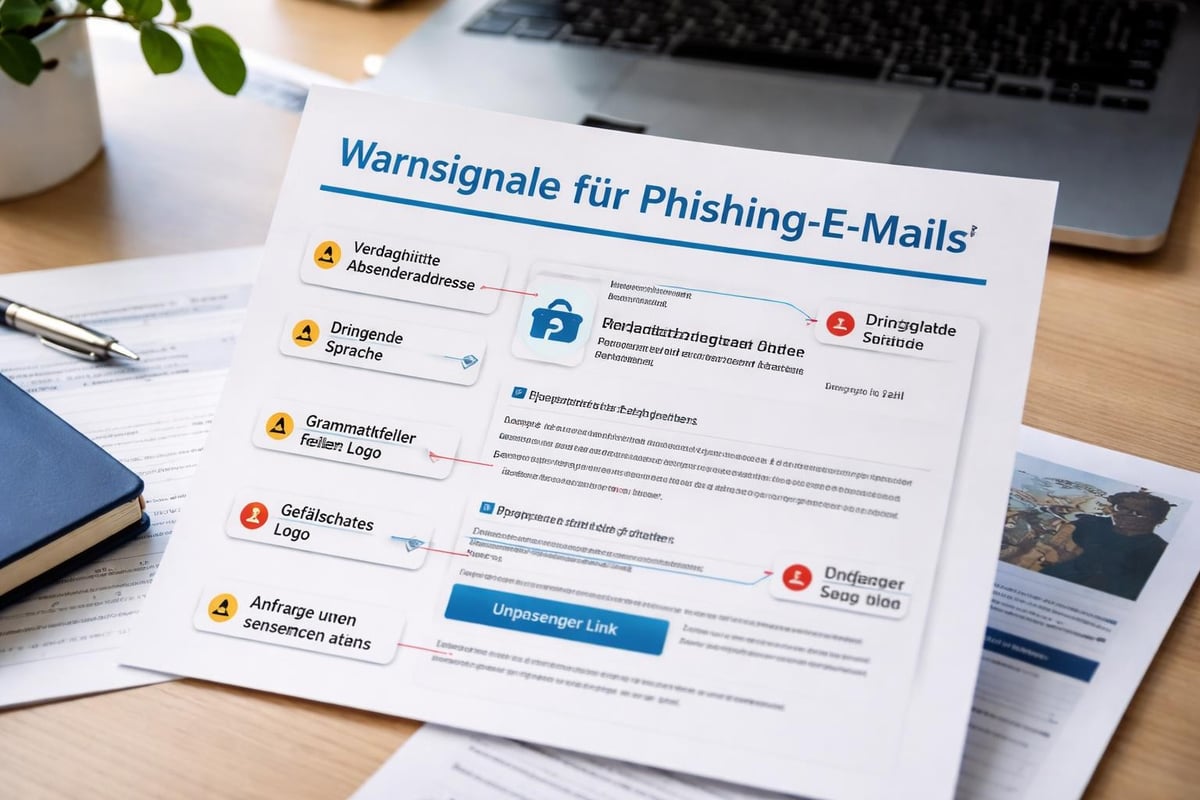

Erkennungsmerkmale von Phishing-Versuchen

Eine fundierte Phishing Erklärung muss praktische Hinweise zur Identifikation solcher Angriffe enthalten. Die Universität Koblenz bietet Tipps, wie man Phishing-Versuche erkennt. Jedoch erfordert dies ein geschultes Auge und systematisches Vorgehen.

Technische Warnsignale

Absenderadresse prüfen:

Die E-Mail-Adresse des Absenders ist oft das erste Erkennungsmerkmal. Angreifer nutzen ähnlich klingende Domains oder setzen auf Tippfehler in bekannten Firmennamen. Beispielsweise könnte „support@bankk.de" statt „support@bank.de" verwendet werden.

URL-Analyse:

Bevor Sie einen Link anklicken, sollten Sie mit der Maus darüber fahren (ohne zu klicken). Der Browser zeigt dann die tatsächliche Ziel-URL an. Prüfen Sie dabei:

- Stimmt die Domain mit dem angeblichen Absender überein?

- Enthält die URL verdächtige Zeichen oder Zahlenfolgen?

- Wird HTTPS verwendet (bei sensiblen Seiten)?

- Erscheint die Domain verdächtig lang oder kompliziert?

Inhaltliche Warnsignale

Phishing-Nachrichten weisen häufig charakteristische inhaltliche Merkmale auf:

- Unpersönliche Anrede: „Sehr geehrter Kunde" statt Ihres Namens

- Dringlichkeit: Aufforderung zu sofortigem Handeln

- Drohungen: Ankündigung von Kontosperrungen oder rechtlichen Konsequenzen

- Rechtschreib- und Grammatikfehler: Ungewöhnliche Formulierungen oder Fehler

- Ungewöhnliche Anfragen: Aufforderung zur Preisgabe vertraulicher Daten

Jedoch werden Phishing-Mails zunehmend professioneller gestaltet, weshalb diese Merkmale nicht immer eindeutig sind.

Praktische Schutzmaßnahmen gegen Phishing

Nach dieser Phishing Erklärung stellt sich die Frage: Wie können Sie sich und Ihr Unternehmen wirksam schützen? Ein mehrschichtiger Sicherheitsansatz kombiniert technische Lösungen mit organisatorischen Maßnahmen und Mitarbeiterschulungen.

Technische Schutzmaßnahmen

E-Mail-Sicherheitslösungen:

Moderne Spam- und Phishing-Filter erkennen einen Großteil verdächtiger Nachrichten automatisch. Diese Systeme nutzen maschinelles Lernen und Mustererkennung, um Bedrohungen zu identifizieren. Dennoch sollten Sie sich nicht ausschließlich darauf verlassen.

Multi-Faktor-Authentifizierung (MFA):

Selbst wenn Angreifer an Zugangsdaten gelangen, verhindert MFA den unbefugten Zugriff. Diese zusätzliche Sicherheitsebene erfordert neben dem Passwort einen zweiten Faktor wie:

- SMS-Code oder Authenticator-App

- Biometrische Merkmale

- Hardware-Token

- Push-Benachrichtigungen

Somit wird die Wahrscheinlichkeit eines erfolgreichen Angriffs erheblich reduziert.

Organisatorische Maßnahmen

| Maßnahme | Beschreibung | Häufigkeit |

|---|---|---|

| Security Awareness Training | Schulungen zur Erkennung von Phishing | Quartalsweise |

| Simulierte Phishing-Tests | Realistische Testszenarien für Mitarbeiter | Monatlich |

| Incident Response Plan | Klare Verfahren bei Sicherheitsvorfällen | Jährliche Überprüfung |

| Passwortrichtlinien | Vorgaben für sichere Passwörter | Kontinuierlich |

Außerdem sollten klare Meldewege etabliert werden, damit Mitarbeiter verdächtige E-Mails schnell an die IT-Abteilung weiterleiten können.

Verhaltensregeln für Mitarbeiter

Ihre Mitarbeiter bilden die erste Verteidigungslinie gegen Phishing-Angriffe. Daher sollten folgende Verhaltensregeln etabliert werden:

- Niemals sensible Daten per E-Mail übermitteln: Seriöse Unternehmen fragen nicht per E-Mail nach Passwörtern oder Kreditkartendaten

- Links kritisch hinterfragen: Bei Unsicherheit die Website direkt im Browser aufrufen statt Links zu folgen

- Anhänge mit Vorsicht behandeln: Unerwartete Anhänge nicht öffnen, auch nicht von bekannten Absendern

- Verdächtige E-Mails melden: Lieber einmal zu viel als zu wenig melden

- Im Zweifel nachfragen: Bei ungewöhnlichen Anfragen den Absender über einen separaten Kanal kontaktieren

Deshalb ist kontinuierliche Aufklärung und Sensibilisierung essentiell für die Sicherheit Ihres Unternehmens.

Spezielle Risiken für Cloud-Speicher-Nutzer

Für Unternehmen, die Cloud-Speicherlösungen nutzen, ergeben sich spezifische Phishing-Risiken. Diese Phishing Erklärung wäre unvollständig ohne die Betrachtung dieser besonderen Gefährdung. Cyberkriminelle haben erkannt, dass Cloud-Zugänge besonders wertvoll sind, da sie Zugriff auf große Datenmengen ermöglichen.

Typische Angriffszenarien

Gefälschte Benachrichtigungen:

Angreifer imitieren E-Mails von Cloud-Anbietern, die angeblich über:

- Speicherplatzüberschreitungen

- Sicherheitswarnungen

- Anmeldeprobleme

- Bevorstehende Kontosperrungen

informieren. Diese Nachrichten enthalten Links zu gefälschten Login-Seiten, auf denen Zugangsdaten abgefangen werden.

Datei-Freigabe-Phishing:

Kriminelle versenden E-Mails, die vorgeben, dass ein Dokument in einem Cloud-Speicher geteilt wurde. Der Link führt jedoch zu einer Phishing-Seite statt zur tatsächlichen Datei.

Schutzstrategien für Cloud-Umgebungen

Jedoch können Sie das Risiko durch gezielte Maßnahmen minimieren:

Verschlüsselung nutzen:

Verschlüsselte Cloud-Speicher schützen Ihre Daten selbst dann, wenn Zugangsdaten kompromittiert werden. Die Verschlüsselung sollte idealerweise bereits vor dem Upload erfolgen.

Zugriffsprotokolle überwachen:

Regelmäßige Überprüfung der Anmeldeprotokolle hilft, verdächtige Zugriffe frühzeitig zu erkennen. Achten Sie dabei auf:

- Anmeldungen von unbekannten IP-Adressen

- Zugriffe zu ungewöhnlichen Zeiten

- Mehrfache fehlgeschlagene Anmeldeversuche

- Gleichzeitige Anmeldungen von verschiedenen Standorten

Berechtigungsmanagement:

Implementieren Sie das Prinzip der minimalen Berechtigungen. Nicht jeder Mitarbeiter benötigt Zugriff auf alle Daten. Außerdem sollten Freigaben zeitlich begrenzt und regelmäßig überprüft werden.

Aktuelle Entwicklungen und Trends

Die Bedrohungslandschaft entwickelt sich kontinuierlich weiter. Deutschland sicher im Netz warnt vor aktuellen Phishing-Wellen und gibt regelmäßig Empfehlungen. Deshalb ist es wichtig, über aktuelle Trends informiert zu bleiben.

KI-gestützte Phishing-Angriffe

Künstliche Intelligenz ermöglicht es Angreifern, ihre Methoden zu verfeinern:

- Automatisierte Personalisierung in großem Maßstab

- Perfekte Sprachimitation in mehreren Sprachen

- Deepfake-Videos und -Audiodateien für Vishing-Angriffe

- Automatische Anpassung von Strategien basierend auf Erfolgsraten

Dennoch bleiben die grundlegenden Schutzprinzipien auch gegen diese fortgeschrittenen Angriffe wirksam.

Branchenspezifische Angriffe

Bestimmte Branchen werden gezielt attackiert:

Gesundheitswesen:

Patientendaten sind auf dem Schwarzmarkt besonders wertvoll. Angreifer nutzen medizinische Terminologie und geben sich als Krankenkassen oder Behörden aus.

Bauwesen:

Projektdaten und Zahlungsinformationen stehen im Fokus. Phishing-Mails imitieren Anfragen von Auftraggebern oder Subunternehmern.

Bildungswesen:

Studierenden- und Mitarbeiterdaten sowie Forschungsergebnisse sind attraktive Ziele. Angriffe erfolgen häufig über gefälschte E-Learning-Plattformen.

Rechtliche Aspekte und Meldepflichten

Neben technischen und organisatorischen Aspekten gibt es auch rechtliche Dimensionen, die in dieser Phishing Erklärung berücksichtigt werden müssen. Unternehmen tragen Verantwortung für den Schutz personenbezogener Daten ihrer Kunden und Mitarbeiter.

DSGVO-Anforderungen

Die Datenschutz-Grundverordnung verpflichtet Unternehmen zu angemessenen technischen und organisatorischen Maßnahmen. Bei einem erfolgreichen Phishing-Angriff mit Datenverlust gelten folgende Pflichten:

Meldung an Aufsichtsbehörden:

Datenschutzverletzungen müssen innerhalb von 72 Stunden der zuständigen Datenschutzbehörde gemeldet werden. Die Meldung sollte enthalten:

- Art der Verletzung

- Betroffene Datenkategorien und Personengruppen

- Wahrscheinliche Folgen

- Ergriffene oder geplante Abhilfemaßnahmen

Benachrichtigung Betroffener:

Bei hohem Risiko für die Rechte und Freiheiten betroffener Personen müssen diese unverzüglich informiert werden.

Dokumentationspflichten

Unternehmen sollten alle Phishing-Vorfälle dokumentieren, auch erfolglos abgewehrte Angriffe. Diese Dokumentation dient:

- Der Erfüllung rechtlicher Nachweispflichten

- Der Analyse von Angriffsmustern

- Der Verbesserung von Schutzmaßnahmen

- Der Schulung von Mitarbeitern anhand realer Beispiele

Somit entsteht ein wertvoller Wissensfundus für die kontinuierliche Verbesserung der Sicherheitslage.

Best Practices für verschiedene Unternehmensgrößen

Die Umsetzung von Schutzmaßnahmen variiert je nach Unternehmensgröße und verfügbaren Ressourcen. Jedoch können auch kleinere Organisationen mit begrenztem Budget effektive Sicherheit erreichen.

Kleine Unternehmen (1-50 Mitarbeiter)

Fokussieren Sie sich auf grundlegende, aber wirksame Maßnahmen:

- Kostenlose oder günstige E-Mail-Sicherheitslösungen nutzen

- Regelmäßige Team-Besprechungen zu Sicherheitsthemen

- Checklisten für die E-Mail-Prüfung erstellen

- Cloud-Dienste mit integrierter Sicherheit wählen

- Zweifaktor-Authentifizierung konsequent einsetzen

Außerdem können externe Dienstleister punktuell für Schulungen oder Sicherheitsaudits hinzugezogen werden.

Mittlere Unternehmen (51-250 Mitarbeiter)

| Bereich | Empfohlene Maßnahme | Priorität |

|---|---|---|

| Technologie | Professionelle E-Mail-Gateway-Lösung | Hoch |

| Personal | Dedizierter IT-Security-Verantwortlicher | Hoch |

| Prozesse | Formalisiertes Incident-Response-Team | Mittel |

| Schulung | Quartalsweise Security-Awareness-Trainings | Hoch |

| Testing | Monatliche Phishing-Simulationen | Mittel |

Dennoch sollten auch hier Maßnahmen priorisiert und schrittweise implementiert werden.

Große Unternehmen (250+ Mitarbeiter)

Umfassende Sicherheitsarchitekturen mit:

- Security Operations Center (SOC)

- Automatisierte Threat Intelligence

- Rollenbasierte Schulungsprogramme

- Kontinuierliche Sicherheitsüberwachung

- Regelmäßige Penetrationstests

Daher erfordern größere Organisationen auch entsprechend größere Investitionen in Sicherheitsinfrastruktur und Personal.

Integration in bestehende Sicherheitskonzepte

Diese Phishing Erklärung zeigt, dass Phishing-Schutz nicht isoliert betrachtet werden sollte. Vielmehr muss er in ein ganzheitliches Informationssicherheitskonzept eingebettet sein.

Verbindung mit anderen Sicherheitsmaßnahmen

Ransomware-Schutz:

Viele Ransomware-Infektionen beginnen mit Phishing-E-Mails. Deshalb ergänzen sich Phishing-Abwehr und Ransomware-Schutz gegenseitig. Regelmäßige Backups und Netzwerksegmentierung reduzieren die Auswirkungen erfolgreicher Angriffe.

Endpoint Security:

Moderne Endpoint-Protection-Lösungen erkennen verdächtige Aktivitäten auch nach einem erfolgreichen Phishing-Angriff. Sie können beispielsweise ungewöhnliche Datenexfiltrationen blockieren.

Netzwerksicherheit:

Firewalls und Intrusion Detection Systeme bieten zusätzliche Schutzebenen. Sie können verdächtigen Datenverkehr zu bekannten Phishing-Servern blockieren.

Kontinuierliche Verbesserung

Sicherheit ist ein fortlaufender Prozess, kein einmaliges Projekt. Etablieren Sie einen Zyklus aus:

- Bewertung: Regelmäßige Analyse der aktuellen Bedrohungslage

- Planung: Anpassung von Maßnahmen an neue Risiken

- Implementierung: Umsetzung verbesserter Schutzmaßnahmen

- Überprüfung: Testing und Evaluation der Wirksamkeit

- Anpassung: Optimierung basierend auf gewonnenen Erkenntnissen

Somit entsteht ein sich selbst verbesserndes Sicherheitssystem, das mit den Bedrohungen mitwächst.

Die Bedrohung durch Phishing wird auch 2026 weiter zunehmen, jedoch können Sie durch Wissen, Wachsamkeit und die richtigen technischen Maßnahmen Ihr Unternehmen wirksam schützen. Eine sichere Cloud-Speicherlösung bildet dabei die Grundlage für den Schutz Ihrer wertvollsten Unternehmensressource – Ihrer Daten. leitzcloud by vBoxx bietet Ihnen nicht nur verschlüsselte Cloud-Speicherung, sondern auch umfassende Sicherheitsfunktionen einschließlich Ransomware-Schutz, die speziell auf die Anforderungen von Unternehmen in Bereichen wie Bauwesen, Gesundheitswesen und Bildung zugeschnitten sind. Schützen Sie Ihr Unternehmen mit einer Cloud-Lösung, die Sicherheit an erste Stelle setzt.