Der digitale Wandel hat die Art und Weise, wie Unternehmen arbeiten, grundlegend verändert. Im Mittelpunkt dieser Transformation steht die Fähigkeit, Informationen schnell, sicher und effizient auszutauschen. Dennoch stellt das Daten teilen viele Organisationen vor erhebliche Herausforderungen: Wie können sensible Geschäftsinformationen geschützt werden, während gleichzeitig eine nahtlose Zusammenarbeit ermöglicht wird? Dieser Artikel beleuchtet professionelle Strategien, technische Lösungen und Best Practices, die Unternehmen dabei unterstützen, ihre Datenfreigabe-Prozesse zu optimieren und gleichzeitig höchste Sicherheitsstandards zu gewährleisten.

Grundlagen der sicheren Datenfreigabe im Unternehmenskontext

Die Digitalisierung erfordert neue Ansätze für die Zusammenarbeit. Unternehmen müssen täglich große Datenmengen mit Mitarbeitern, Partnern und Kunden austauschen. Dabei geht es nicht nur um technische Infrastruktur, sondern auch um rechtliche Rahmenbedingungen und organisatorische Prozesse.

Rechtliche Anforderungen und Compliance

Die Datenschutz-Grundverordnung (DSGVO) definiert klare Vorgaben für den Umgang mit personenbezogenen Daten. Unternehmen tragen die Verantwortung dafür, dass beim Daten teilen alle gesetzlichen Anforderungen erfüllt werden. Dazu gehören:

- Dokumentation der Verarbeitungstätigkeiten

- Implementierung technischer und organisatorischer Maßnahmen

- Sicherstellung der Datensicherheit bei Übertragung und Speicherung

- Nachweis der Einwilligung oder rechtlichen Grundlage für die Datenverarbeitung

Darüber hinaus müssen branchenspezifische Regularien beachtet werden. Im Gesundheitswesen gelten beispielsweise besonders strenge Anforderungen an den Schutz von Patientendaten, während im Finanzsektor zusätzliche Compliance-Standards einzuhalten sind.

Technische Sicherheitsarchitekturen

Eine robuste Sicherheitsarchitektur bildet das Fundament für sicheres Daten teilen. Moderne Cloud-Lösungen setzen dabei auf mehrschichtige Sicherheitskonzepte, die verschiedene Schutzmechanismen kombinieren.

Verschlüsselung spielt eine zentrale Rolle: Daten sollten sowohl während der Übertragung (Transport Layer Security) als auch im Ruhezustand (Encryption at Rest) verschlüsselt werden. Außerdem ermöglicht Ende-zu-Ende-Verschlüsselung, dass nur autorisierte Empfänger auf die Inhalte zugreifen können.

| Sicherheitsmechanismus | Funktion | Anwendungsbereich |

|---|---|---|

| Transport-Verschlüsselung | Schutz während der Übertragung | Alle Datenübertragungen |

| Speicher-Verschlüsselung | Schutz gespeicherter Daten | Cloud-Storage, Server |

| Ende-zu-Ende-Verschlüsselung | Vollständiger Datenschutz | Sensible Kommunikation |

| Zwei-Faktor-Authentifizierung | Zusätzlicher Zugriffsschutz | Benutzer-Authentifizierung |

Best Practices für effizientes Datenmanagement

Professionelles Datenmanagement erfordert durchdachte Prozesse und klare Strukturen. Unternehmen sollten daher systematische Ansätze entwickeln, die sowohl Sicherheit als auch Effizienz gewährleisten.

Rollen- und Berechtigungskonzepte

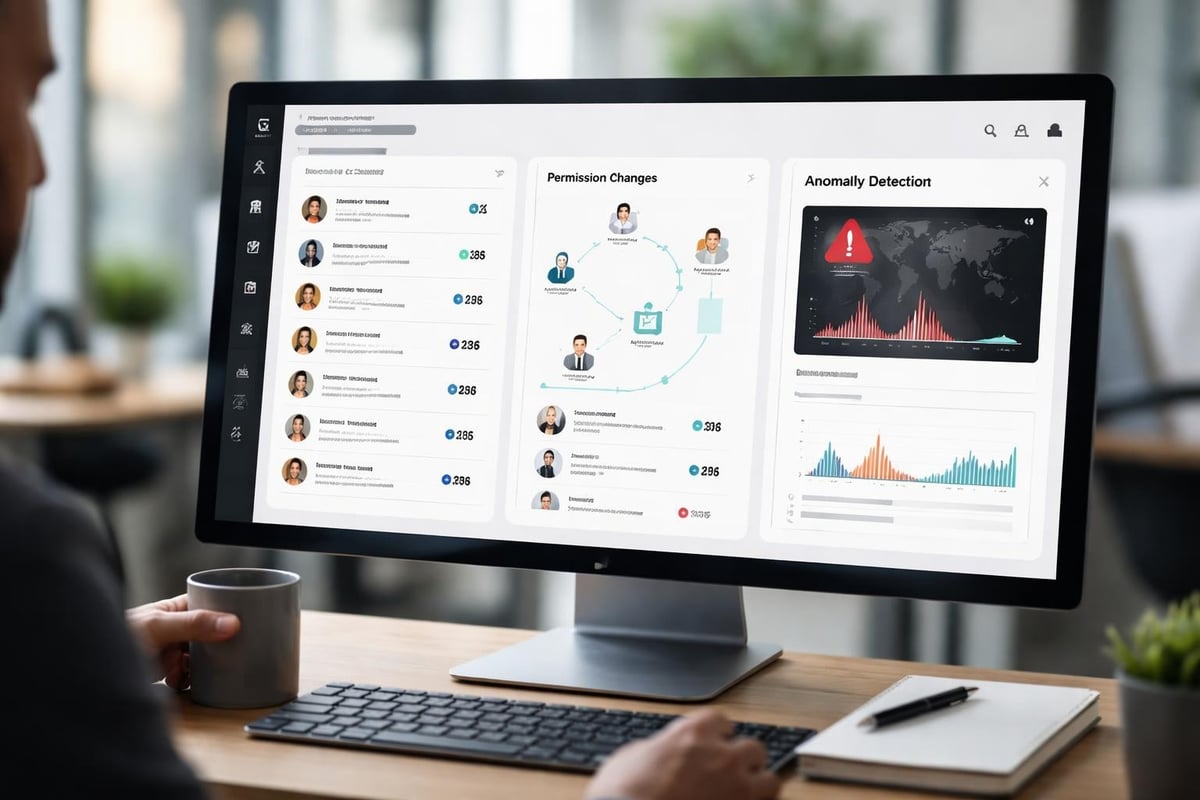

Ein differenziertes Berechtigungsmanagement ist essentiell. Nicht jeder Mitarbeiter benötigt Zugriff auf alle Informationen. Das Prinzip der minimalen Rechtevergabe (Least Privilege) besagt, dass Nutzer nur auf die Daten zugreifen können sollten, die sie für ihre Arbeit tatsächlich benötigen.

Rollenbasierte Zugriffskontrolle (RBAC) strukturiert Berechtigungen nach Funktionen und Verantwortlichkeiten. Somit können Administratoren Zugriffsrechte effizient verwalten und bei Personalwechseln schnell anpassen. Dennoch müssen diese Systeme regelmäßig überprüft werden, um sicherzustellen, dass keine überflüssigen Berechtigungen bestehen bleiben.

Versionskontrolle und Dokumentation

Beim gemeinsamen Bearbeiten von Dokumenten entstehen schnell Versionskonflikte. Moderne Cloud-Lösungen bieten daher integrierte Versionierungssysteme, die automatisch Änderungen protokollieren und frühere Versionen wiederherstellen können.

Wichtige Funktionen umfassen:

- Automatische Speicherung von Versionshistorien

- Nachvollziehbare Änderungsprotokolle mit Zeitstempeln

- Möglichkeit zur Wiederherstellung früherer Versionen

- Vergleichsfunktionen zwischen verschiedenen Versionen

- Kommentarfunktionen für Feedback und Zusammenarbeit

Die Forschungsdaten-Bildung zeigt auf, wie strukturiertes Datenmanagement neue Forschungspotenziale erschließen kann. Diese Prinzipien lassen sich ebenfalls auf Unternehmen übertragen, insbesondere wenn es um die Wiederverwendung und Analyse historischer Daten geht.

Datenteilungsmodelle für verschiedene Geschäftsszenarien

Je nach Anwendungsfall eignen sich unterschiedliche Ansätze zum Daten teilen. Die Wahl des richtigen Modells hängt von Faktoren wie Sicherheitsanforderungen, Nutzergruppen und Datensensitivität ab.

Interne Zusammenarbeit

Für die interne Kommunikation innerhalb eines Unternehmens bieten sich Teamordner und gemeinsame Arbeitsbereiche an. Diese ermöglichen es Teams, gleichzeitig an Projekten zu arbeiten, ohne dass Dateien per E-Mail hin und her geschickt werden müssen.

Cloud-basierte Collaboration-Tools integrieren dabei verschiedene Funktionen:

- Gemeinsame Dokumentenbearbeitung in Echtzeit

- Automatische Synchronisation über alle Geräte

- Kommentarfunktionen und Aufgabenverwaltung

- Integrierte Kommunikationskanäle

Außerdem können Unternehmen durch zentrale Speicherorte Informationssilos vermeiden und sicherstellen, dass alle Teammitglieder mit aktuellen Daten arbeiten.

Externe Datenweitergabe an Partner und Kunden

Die Zusammenarbeit mit externen Stakeholdern erfordert besondere Sicherheitsvorkehrungen. Gastkonten und zeitlich begrenzte Freigabelinks ermöglichen kontrollierten Zugriff, ohne dass externe Nutzer vollständigen Zugang zum gesamten System erhalten.

| Freigabemethode | Sicherheitsniveau | Anwendungsfall | Zeitliche Begrenzung |

|---|---|---|---|

| Gastkonten | Hoch | Langfristige Projekte | Projektdauer |

| Passwortgeschützte Links | Mittel | Einzeldokumente | Konfigurierbar |

| Einmalige Download-Links | Sehr hoch | Vertrauliche Daten | Einmaliger Zugriff |

| Shared Folders | Mittel-Hoch | Regelmäßiger Austausch | Unbegrenzt/projektbasiert |

Die Plattform Passwortteilen.de demonstriert, wie sensible Informationen durch verschlüsselte, selbstzerstörende Links sicher übertragen werden können. Dieses Prinzip lässt sich auch auf geschäftliche Szenarien anwenden, insbesondere wenn einmalige Zugriffe auf vertrauliche Dokumente erforderlich sind.

Branchenspezifische Lösungen

Verschiedene Branchen haben spezielle Anforderungen an das Daten teilen. Im Bauwesen müssen beispielsweise große Pläne und 3D-Modelle zwischen Architekten, Ingenieuren und Bauunternehmen ausgetauscht werden. Deshalb benötigen diese Unternehmen Lösungen, die große Dateien effizient verarbeiten können.

Im Gesundheitswesen gelten besonders strenge Datenschutzregeln. Patientendaten dürfen nur nach expliziter Einwilligung und unter Einhaltung medizinischer Schweigepflicht geteilt werden. Daher sind spezialisierte Cloud-Lösungen mit erweiterten Sicherheitsfunktionen und Audit-Trails unverzichtbar.

Im Bildungssektor hingegen steht die einfache Zusammenarbeit zwischen Lehrenden, Studierenden und Forschenden im Vordergrund. Die Universität Graz bietet beispielsweise Ressourcen zur Datenpublikation an, die wissenschaftlichen Fortschritt durch offenen Datenaustausch fördern.

Technologieauswahl und Implementierung

Die richtige Technologie bildet das Rückgrat jeder Datenteilungsstrategie. Unternehmen sollten Lösungen wählen, die sowohl aktuelle Anforderungen erfüllen als auch mit zukünftigen Bedürfnissen mitwachsen können.

Evaluationskriterien für Cloud-Speicherlösungen

Bei der Auswahl einer Plattform zum Daten teilen spielen mehrere Faktoren eine entscheidende Rolle. Zunächst muss die Lösung die regulatorischen Anforderungen der jeweiligen Branche erfüllen. Außerdem sollte sie sich nahtlos in bestehende IT-Infrastrukturen integrieren lassen.

Wichtige Auswahlkriterien:

- Standort der Rechenzentren (DSGVO-Konformität)

- Verschlüsselungsstandards und Sicherheitszertifikate

- Benutzerfreundlichkeit und Akzeptanz bei Mitarbeitern

- Skalierbarkeit und Performance

- Support und Service-Level-Agreements

- Integration mit bestehenden Systemen (ERP, CRM, Office-Anwendungen)

Die Bertelsmann Stiftung hat verschiedene Datenteilungsmodelle analysiert und bietet praxisnahe Handlungsempfehlungen für Organisationen, die ihre Datenstrategie entwickeln möchten.

Migrationsstrategie und Change Management

Die Einführung neuer Systeme zum Daten teilen erfordert sorgfältige Planung. Eine schrittweise Migration minimiert Risiken und ermöglicht es, Mitarbeiter sukzessive zu schulen. Dennoch sollten Unternehmen ausreichend Zeit für die Übergangsphase einplanen.

- Bestandsaufnahme: Analyse aktueller Datenteilungsprozesse und Identifikation von Schwachstellen

- Pilotphase: Test der neuen Lösung mit einer kleinen Nutzergruppe

- Schulung: Umfassende Trainings für alle betroffenen Mitarbeiter

- Schrittweise Migration: Abteilungsweise Einführung mit kontinuierlichem Support

- Optimierung: Anpassung basierend auf Nutzerfeedback und praktischen Erfahrungen

Change Management ist dabei ebenso wichtig wie die Technologie selbst. Mitarbeiter müssen die Vorteile der neuen Lösung verstehen und Unterstützung bei der Umstellung erhalten. Somit lässt sich die Akzeptanz erhöhen und Widerstände minimieren.

Sicherheitsaspekte im Fokus

Cybersecurity-Bedrohungen entwickeln sich ständig weiter. Unternehmen müssen daher proaktive Sicherheitsmaßnahmen implementieren, um ihre Daten beim Teilen zu schützen.

Ransomware-Schutz und Datensicherung

Ransomware-Angriffe stellen eine der größten Bedrohungen für Unternehmensdaten dar. Kriminelle verschlüsseln Daten und fordern Lösegeld für deren Freigabe. Deshalb sind robuste Backup-Strategien und Schutzmechanismen unerlässlich.

Moderne Cloud-Lösungen bieten integrierte Ransomware-Erkennungssysteme, die verdächtige Aktivitäten identifizieren. Außerdem ermöglichen versionierte Backups die Wiederherstellung von Daten aus einem Zeitpunkt vor dem Angriff. Jedoch sollten diese Backups geografisch getrennt und offline gespeichert werden, um maximalen Schutz zu gewährleisten.

Überwachung und Audit-Trails

Transparenz ist entscheidend für die Datensicherheit. Umfassende Protokollierung aller Zugriffe und Änderungen ermöglicht es, verdächtige Aktivitäten zu erkennen und im Notfall nachzuvollziehen, wer wann auf welche Daten zugegriffen hat.

Audit-Funktionen sollten folgende Informationen erfassen:

- Zeitstempel aller Zugriffe und Modifikationen

- Identität der zugreifenden Nutzer

- Art der durchgeführten Aktionen (Ansehen, Bearbeiten, Teilen, Löschen)

- IP-Adressen und Gerätetypen

- Erfolgreiche und fehlgeschlagene Authentifizierungsversuche

Die Freie Universität Berlin stellt mit ihrem Sync & Share Service ein Beispiel für eine Cloud-Lösung dar, die umfassende Datenschutzrichtlinien implementiert und transparent kommuniziert.

Effiziente Workflows für verschiedene Teamgrößen

Die optimale Gestaltung von Datenteilungsprozessen variiert je nach Unternehmensgröße und Organisationsstruktur. Kleine Teams haben andere Anforderungen als große, global verteilte Organisationen.

Lösungen für kleine und mittlere Unternehmen

KMUs profitieren von flexiblen, kosteneffizienten Lösungen, die schnell implementiert werden können. Dennoch dürfen Sicherheit und Compliance nicht vernachlässigt werden. Cloud-basierte Systeme bieten hier den Vorteil, dass keine aufwändige eigene Infrastruktur aufgebaut werden muss.

Für kleinere Teams empfiehlt sich ein strukturierter Ansatz:

- Zentrale Ablagestruktur mit klaren Ordnerhierarchien

- Automatisierte Synchronisation auf allen Arbeitsgeräten

- Einfache Freigabemöglichkeiten mit granularen Berechtigungen

- Mobile Zugriffsmöglichkeiten für flexibles Arbeiten

Außerdem sollten KMUs auf Lösungen setzen, die mit dem Unternehmen wachsen können. Skalierbare Systeme vermeiden spätere kostspielige Migrationsprojekte.

Enterprise-Lösungen für Großunternehmen

Große Organisationen benötigen umfassende Governance-Strukturen und fortgeschrittene Verwaltungsfunktionen. Das Daten teilen muss über Abteilungs- und Standortgrenzen hinweg koordiniert werden, während gleichzeitig unternehmensweite Sicherheitsrichtlinien durchgesetzt werden.

| Anforderung | KMU-Lösung | Enterprise-Lösung |

|---|---|---|

| Nutzerverwaltung | Einfache Gruppen | Active Directory-Integration |

| Speicherkapazität | Flexibel skalierbar | Unbegrenzt, dedizierte Ressourcen |

| Compliance | Standard-DSGVO | Erweiterte Compliance-Tools |

| Support | E-Mail/Ticket | 24/7 Premium-Support |

| Anpassbarkeit | Vorkonfiguriert | Vollständig customizable |

Die Universität Koblenz erläutert detailliert, wie Dateien und Verzeichnisse innerhalb großer Organisationen sicher geteilt werden können, inklusive der Nutzung von Gruppen und differenzierten Berechtigungssystemen.

Zukunftstrends und Entwicklungen

Die Technologie zum Daten teilen entwickelt sich kontinuierlich weiter. Neue Ansätze versprechen noch mehr Sicherheit, Effizienz und Benutzerfreundlichkeit.

Künstliche Intelligenz und Automatisierung

KI-gestützte Systeme können Datenteilungsprozesse intelligent optimieren. Sie analysieren Nutzungsverhalten, schlagen passende Freigaben vor und erkennen automatisch sensible Informationen, die besonderen Schutz benötigen. Somit werden manuelle Fehler reduziert und Sicherheitsrichtlinien konsistenter durchgesetzt.

Automatisierte Klassifizierungssysteme identifizieren vertrauliche Daten anhand von Inhalten und Metadaten. Deshalb können Unternehmen sicherstellen, dass hochsensible Informationen nicht versehentlich ungeschützt geteilt werden.

Dezentrale Datenteilungskonzepte

Blockchain-basierte Ansätze ermöglichen neue Formen des Daten teilens, bei denen Nutzer vollständige Kontrolle über ihre Informationen behalten. Diese Technologien sind besonders relevant für Branchen, in denen Datensouveränität und Nachvollziehbarkeit kritisch sind.

Die Schweizerische Akademie der Technischen Wissenschaften beleuchtet in ihrem Factsheet, wie Daten selbstbestimmt geteilt werden können, unter besonderer Berücksichtigung von Datenschutz und digitaler Selbstbestimmung.

Integration mit IoT und Edge Computing

Die wachsende Verbreitung von IoT-Geräten erzeugt massive Datenmengen, die effizient verarbeitet und geteilt werden müssen. Edge-Computing-Ansätze ermöglichen die Vorverarbeitung von Daten direkt am Entstehungsort, bevor sie in die Cloud übertragen werden. Jedoch erfordert dies neue Sicherheitskonzepte, die die gesamte Datenkette vom Sensor bis zum Endnutzer absichern.

Praktische Implementierungsschritte

Die theoretischen Grundlagen müssen in die Praxis umgesetzt werden. Eine strukturierte Vorgehensweise erhöht die Erfolgswahrscheinlichkeit und minimiert Störungen im laufenden Betrieb.

Entwicklung einer Datenteilungsstrategie

Bevor technische Lösungen implementiert werden, sollten Unternehmen eine umfassende Strategie entwickeln. Diese definiert Ziele, Rahmenbedingungen und Verantwortlichkeiten für das Daten teilen.

Kernelemente einer Datenteilungsstrategie:

- Definition von Schutzstufen für verschiedene Datenarten

- Festlegung von Zugriffsrichtlinien und Berechtigungsstrukturen

- Etablierung von Prozessen für Freigabeanträge und -genehmigungen

- Schulungsprogramme für Mitarbeiter

- Regelmäßige Überprüfung und Aktualisierung der Richtlinien

Außerdem sollte die Strategie die regulatorischen Anforderungen der jeweiligen Branche berücksichtigen. Ein wissenschaftlicher Artikel bei Springer diskutiert, wie strukturierte Datenbewertung Unternehmen den Weg in Datenräume erleichtert und stellt praxisnahe Bewertungsmodelle vor.

Schulung und Bewusstseinsbildung

Technologie allein garantiert keine Sicherheit. Mitarbeiter müssen verstehen, warum bestimmte Sicherheitsmaßnahmen notwendig sind und wie sie korrekt angewendet werden. Regelmäßige Schulungen und Awareness-Kampagnen sind daher unverzichtbar.

Praxisnahe Trainings sollten folgende Themen abdecken:

- Erkennung von Phishing-Versuchen und Social Engineering

- Sichere Passwortverwaltung und Zwei-Faktor-Authentifizierung

- Korrekte Nutzung von Freigabefunktionen

- Umgang mit sensiblen Daten

- Meldeprozesse bei Sicherheitsvorfällen

Somit wird eine Sicherheitskultur etabliert, in der alle Mitarbeiter Verantwortung für den Datenschutz übernehmen.

Messung von Erfolg und kontinuierliche Verbesserung

Die Implementierung einer Lösung zum Daten teilen ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess. Unternehmen sollten regelmäßig überprüfen, ob ihre Systeme die gesteckten Ziele erreichen.

Key Performance Indicators

Messbare Kennzahlen helfen dabei, den Erfolg zu quantifizieren und Optimierungspotenziale zu identifizieren. Relevante KPIs umfassen:

- Anzahl der Sicherheitsvorfälle und deren Schweregrad

- Nutzerakzeptanz und Zufriedenheitswerte

- Zeitersparnis durch optimierte Prozesse

- Reduktion von E-Mail-Anhängen und redundanten Dateien

- Compliance-Rate bei Audits

Dennoch sollten diese Metriken im Kontext der spezifischen Unternehmensziele interpretiert werden. Eine hohe Nutzerakzeptanz bei gleichzeitig laxen Sicherheitsrichtlinien ist beispielsweise kontraproduktiv.

Feedback-Schleifen und Anpassungen

Regelmäßiges Feedback von Nutzern liefert wertvolle Einblicke in praktische Herausforderungen und Verbesserungsmöglichkeiten. Außerdem sollten technische Entwicklungen und neue Sicherheitsbedrohungen kontinuierlich beobachtet werden, um die Datenteilungsstrategie aktuell zu halten.

Die Medizinische Universität Innsbruck bietet ein Beispiel dafür, wie Forschungseinrichtungen Informationen und Tools zum Speichern, Teilen und gemeinsamen Bearbeiten von Daten bereitstellen, inklusive Backup-Lösungen und Cloud-Services.

Unternehmen sollten vierteljährliche Reviews durchführen, um ihre Datenteilungsprozesse zu evaluieren und bei Bedarf anzupassen. Dabei können neue Anforderungen aus regulatorischen Änderungen, Geschäftsentwicklungen oder technologischen Innovationen berücksichtigt werden.

Professionelles Daten teilen erfordert die richtige Balance zwischen Sicherheit, Compliance und Benutzerfreundlichkeit. Unternehmen, die strukturierte Strategien implementieren und moderne Technologien nutzen, schaffen die Grundlage für effiziente Zusammenarbeit ohne Kompromisse beim Datenschutz. leitzcloud by vBoxx bietet speziell für diese Anforderungen entwickelte Cloud-Speicherlösungen mit umfassender Verschlüsselung, Ransomware-Schutz und branchenspezifischen Funktionen für Bauwesen, Gesundheitswesen und Bildungssektor. Entdecken Sie, wie leitzcloud Ihr Unternehmen dabei unterstützt, Daten sicher zu teilen und gleichzeitig höchste Sicherheitsstandards zu gewährleisten.